Das Stichwort „Ransomware“ ist derzeit in aller Munde und auch an mir geht die Aufgabe nicht vorbei, das Netzwerk meines Arbeitsgebers abzusichern. Aus diesem Grund heute aus aktuellem Anlass eine Anleitung, wie man mittels Gruppenrichtlinien im gesamten Unternehmen wirksam verhindert, dass Ransomware auf den Rechner mittels Makroschädling den PC infiziert.

Makros sind nur ein möglicher Infektionsweg von vielen. Täglich werden neue Wege aufgezeigt.

Aus diesem Grund noch mal der Hinweis, dass nur Backups, welche nicht permanent am PC angeschlossen sind, vor Ransomware schützen können.

Wie vereinheitlicht man die Office-Makro-Sicherheitseinstellungen seiner Anwender mittels zentraler Anpassung der via Gruppenrichtlinie?

-

Herunterladen und Bereitstellen der Gruppenrichtlinie

- Herunterladen der Administrativen Vorlagen für Microsoft Office (In der Regel heutzutage die 64-Bit Version)

- Nach dem Download führen Sie die heruntergeladenen AdminTemplates_32/64.exe -Dateien aus. Sie werden aufgefordert, ein Verzeichnis zu nennen, wohin Sie die Vorlagendateien entpacken möchten. entpacken Sie die Dateien an einen Ort, an den Sie von Ihrem Domänencontroller aus hinkommen

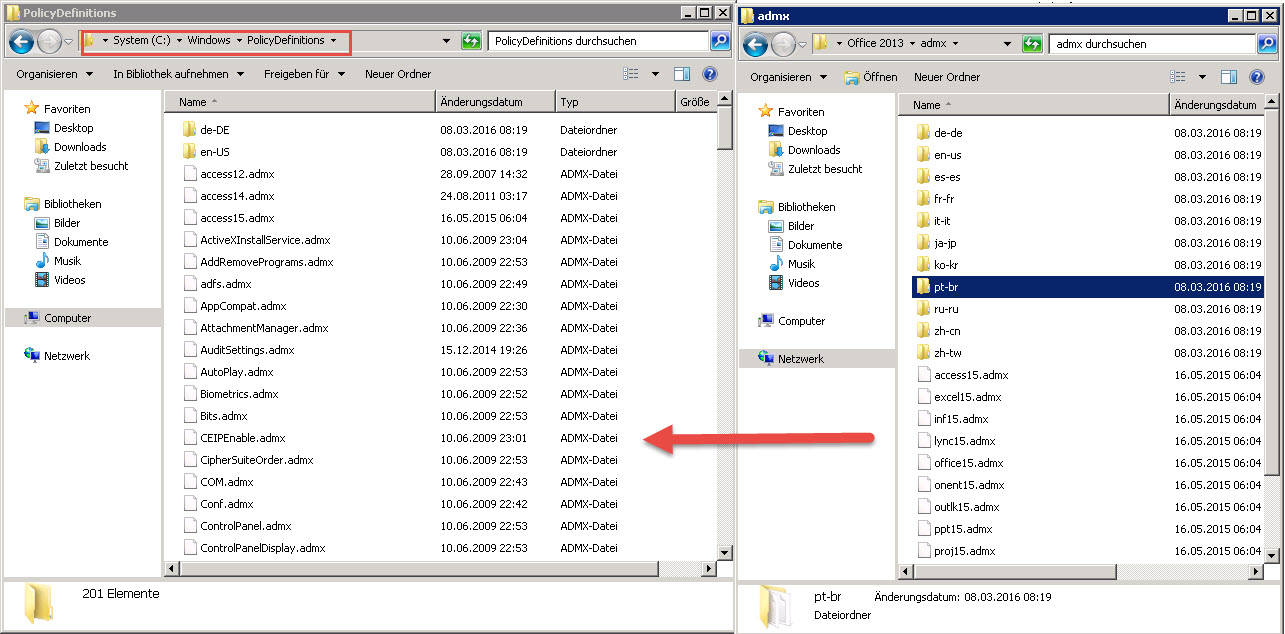

- Verbinden Sie sich mit Ihrem Domänencontroller und kopieren Sie die Dateien im Verzeichnis admx in das Verzeichnis

%systemroot%\PolicyDefinitions\

Sie brauchen nur die Unterverzeichnisse für de und en, die anderen Sprachen müssen Sie nicht mit kopieren.

-

Konfigurieren der Gruppenrichtlinie

Erstellen Sie in der Gruppenrichtlinienverwaltung eine neue Gruppenrichtlinie für die Office-Sicherheitseinstellungen. Die zugehörigen Makroeinstellungen finden Sie an der folgenden Stelle:

Benutzerkonfiguration\Administrative Vorlagen\[Office-Programm [Version]]

Hier gehen Sie je nach Version wie folgt vor:

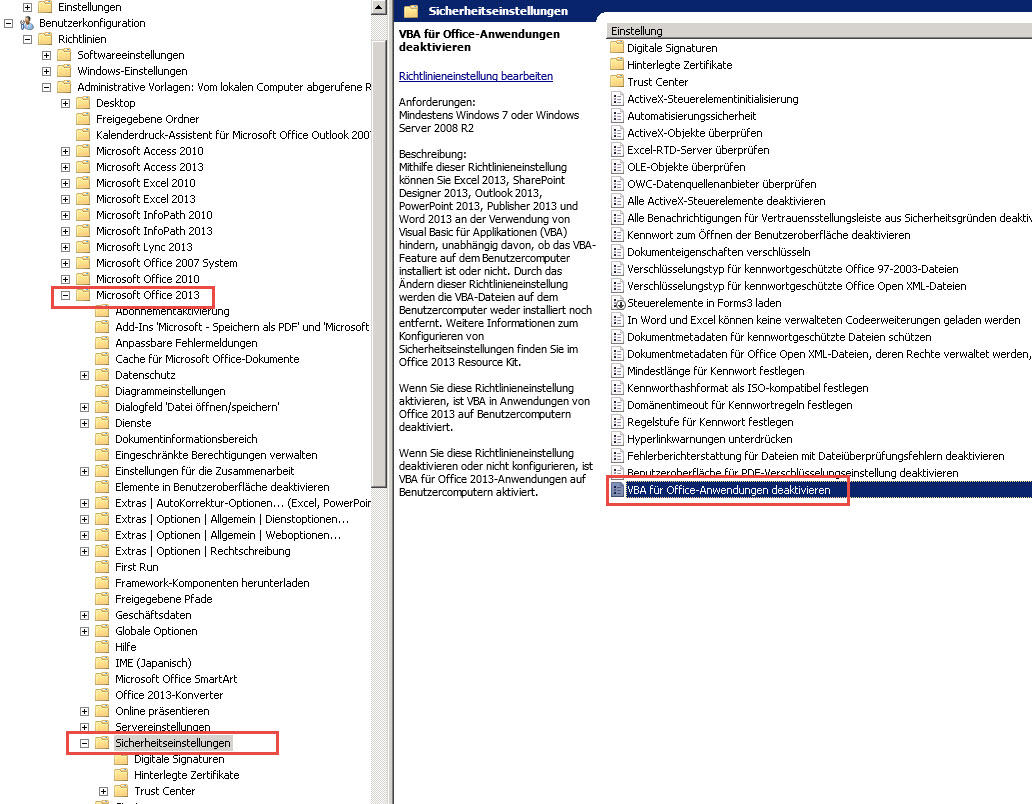

- Office 2013

Hier können Sie gegebenenfalls gleich die komplette VB-Skript-Ausführung deaktivieren:Benutzerkonfiguration \ Administrative Vorlagen \ Microsoft Office 2013 \ Sicherheitseinstellungen \ VBA für office-Anwendungen deaktivieren

Diese Richtlinie schalten Sie auf Aktiviert.

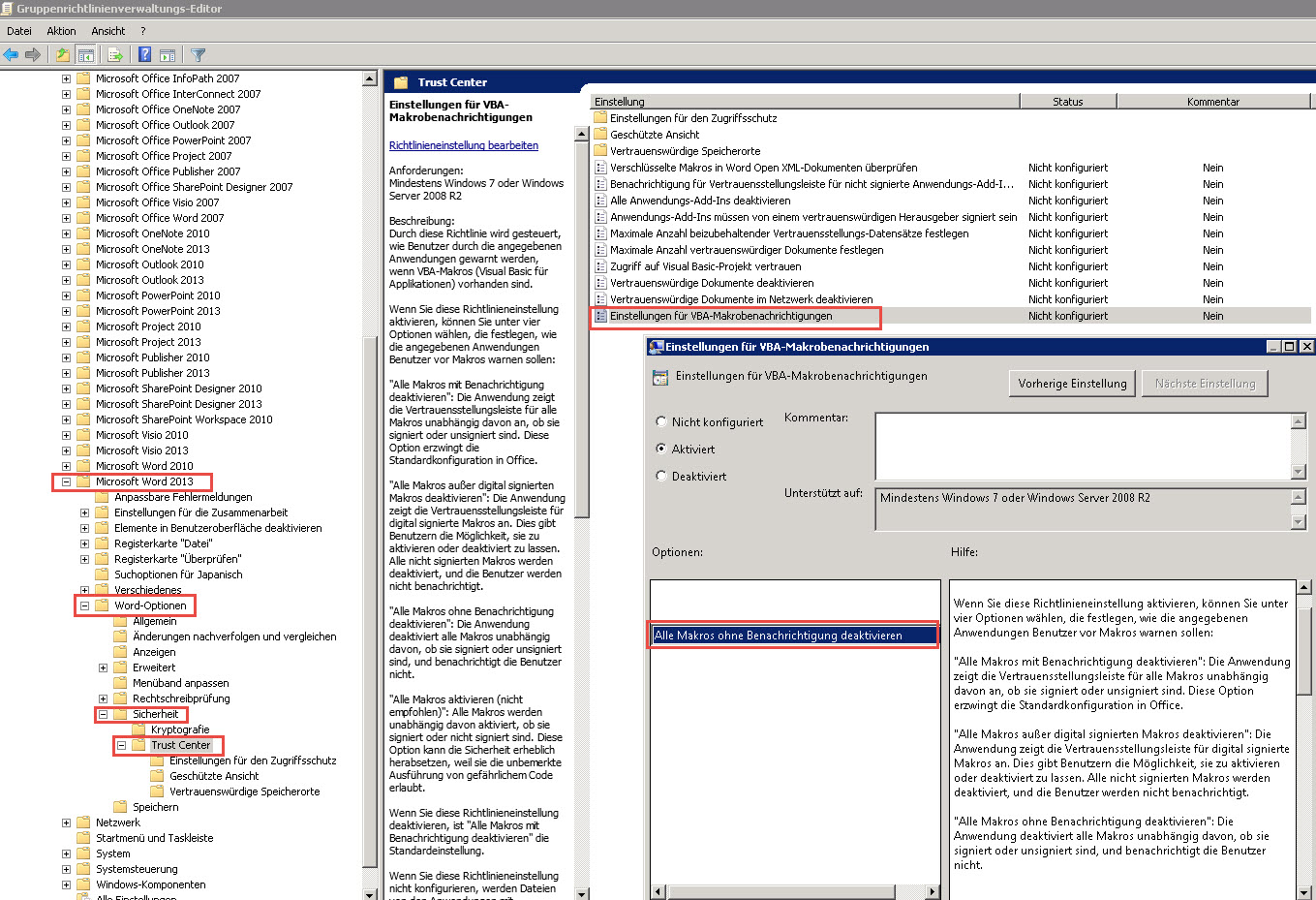

Diese Richtlinie schalten Sie auf Aktiviert. - Beispiel : Word 2013

Benutzerkonfiguration \ Administrative Vorlagen \Microsoft Word 2013 \ Word-Optionen \ Sicherheit \ Trust-Center \ Einstellungen für VBA-Makrobenachrichtigungen

Hier wählen Sie „Alle Makros ohne Benachrichtigung deaktivieren“.Die Einstellungen für die anderen Office-Programme und Word-Versionen befinden sich an den folgenden Stellen:

Hier wählen Sie „Alle Makros ohne Benachrichtigung deaktivieren“.Die Einstellungen für die anderen Office-Programme und Word-Versionen befinden sich an den folgenden Stellen:

| Programm | GPO-Pfad | Einstellung |

|---|---|---|

| Word 2013 | Microsoft Word 2013\Word-Optionen\Sicherheit\Trust-Center | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Word 2010 | Microsoft Word 2010\Word-Optionen-Sicherheit\Sicherheitscenter | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Word 2007 | Microsoft Office Word 2007\Word-Optionen\Sicherheit\Vertrauensstellungscenter | Einstellungen für VBA Makrobenachrichtigungen: Keine Warnungen für alle Makros, aber alle Makros deaktivieren |

| Excel 2013 | Microsoft Excel 2013\Excel-Optionen\Sicherheit\Trust-Center | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Excel 2010 | Microsoft Excel 2010\Excel-Optionen\Sicherheit\Sicherheitscenter | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Excel 2007 | Microsoft Office Excel 2007\Excel-Optionen\Sicherheit\Vertrauensstellungscenter | Einstellungen für VBA Makrobenachrichtigungen: Keine Warnungen für alle Makros, aber alle Makros deaktivieren |

Die GPO-Pfade für die Makro-Einstellungen der in der Tabelle genannten Programme lassen sich ebenfalls ableiten auf Outlook, Access, Powerpoint und all die anderen Office-Programme. Die Pfade unterscheiden sich bei den Versionen zumeist in der unterschiedlichen Übersetzung des „Trust-Centers“.

Vergessen Sie anschließend nicht, die Gruppenrichtlinie mit der richtigen Organisationseinheit in Ihrem Netzwerk zu verknüpfen, damit diese aktiv wird.

Sie schreiben eine Anleitung, wie man office sichern kann, und bieten die gpo vorlagen als .exe an ?!?!? das erschliesst sich mir absolut nicht ….

Hallo,

Ihre Frage erschließt sich mir ebenfalls nicht. Das ist keine Anleitung zum Sichern von Office. Es ist eine Anleitung, sich vor ausführbaren Office-Makros und den damit verbunden Bedrohungen zu schützen.

Die Links zu den administrativen Vorlagen führen zur Downloadseite von Microsoft und beinhalten selbige in Form eines ausführbaren Archivs.

Beste Grüße

Matthias Staud

oh, habe den link nicht angeschaut, da exe immer verdächtig sind 😉

wenn aber MS dahinter steht – mea culpa

Eine sehr hilfreiche Anleitung. Vielen Dank!

Ich habe mal eine Frage:

Werden durch diese Maßnahme Makros generell blockiert und sind nicht Ausführbar oder bekommt der user nur eine Warnung angezeigt, die er bestätigen und damit die Makros ausführen kann.

Falls es komplett blockiert wird, wie ist es machbar, dass gewünschte Makros ausgeführt werden können?

LG

Felix

Hallo Felix,

danke für Deine Nachfrage. Makros werden generell blockiert. Sollten bestimmte Makros freigeschaltet werden müssen, kannst Du über die GPO für den Computer eine Ausnahme machen.

Viele Grüße

Matthias

Hallo Kannst du auch uns Sagen, wie die Ausnahme für ein Computer zu machen ist

Hallo,

es gibt verschiedene Ansätze

1. Vertrauenswürde Speicherorte definieren

Ihr definiert vertrauenswürdige Speicherorte in den Gruppenrichtlinien ( Zum Beispiel bei Excel in den GPOs unter Administrative Vorlagen / Microsoft Excel 2013 / Excel-Optionen / Sicherheit / Trust Center / Vertrauenswürdige Speicherorte) und aktiviert diese.

2. die GPO für bestimmte Nutzer nicht verwenden

– Ihr legt eine Gruppe im Active Dircetory an, die zum Beispiel heißt „g_Makros_deaktivert“ und fügt dort alle Benutzer hinzu, die keine Makros verwenden dürfen

– Diese Gruppe fügt ihr unter dem GPO-Tab „Bereich“ in der Sicherheitsfilterung hinzu und entfernt „Authentifizierte Benutzer“. Damit gilt diese GPO ausschließlich für Mitglieder dieser Gruppe.

Ich hoffe dieser Hinweis hilft Dir.

VG

Matthias

Vielen Dank für die gamachte, sehr hilfreiche Arbeit.

Eine Frage: Ist es auch möglich die GPO so abzuändern das die User generell eine Warnung bekommen die Aüsführung der Macros aber dennoch erlauben können?

Gruß

Thomas

Hallo Thomas,

Deine Anforderungen entspricht eigentlich den Standardeinstellungen. Von Haus aus zeigt Office generell eine Warnung, wenn ein Dokument ein Makro enthält und fragt danach, ob man das Makro ausführen möchte oder nicht.

Das widerspricht jedoch dem Sicherheitsgedanken, weil Ransomware dem unbedarften Anwender jedoch vorgaukelt, das Dokument bräuchte zur Ansicht aktivierte Makros.

Aus diesem Grund sind die in den GPOs hinterlegbaren Einstellungen nur der Art, die Standardeinstellungen zu modifizieren (Makros zu deaktivieren oder einzuschränken).

Beste Grüße

Matthias

Hallo Matthias,

habe deinen Weg mit der AD Gruppe so eingerichtet wie beschrieben.

Leider zieht mir diese GPO nicht die richtigen Makroeinstellungen.

Es werden immer die Makroeinstellungen einer anderen Richtlinie gezogen. Und zwar in der Richtlinie wo alle Einstellungen auf „nicht konfiguriert“ stehen.

Hast du mir einen Rat?

Hallo Ralf,

wenn Du wissen willst, welche Einstellungen und von welcher Richtlinie gezogen werden, dann arbeite mit dem Befehl

gpresult -h result.htmlDamit kannst Du Dir einen HTML-Bericht erzeugen, welche Einstellungen von welchen Richtlinien gezogen werden und welche nicht.

Das sollte Dein Problem wirksam eingrenzen.

Hallo zusammen,

werden die lokalen Speicherorte für Makros , z.B Word = \Roaming\Microsoft\Templates oder Startup automatisch deaktiviert – sofern ich das umstelle auf vertrauenswürdige Speicherorte im Netzwerk zulassen ?

wenn Nein – weiß jemand die GPO dafür ?

Gruß

Vielen Dank für die Beschreibung. Das hat wunderbar funktioniert. Jetzt bekommt der User aber immer einen Hinweis beim öffnen Word oder Excel, dass VBA deaktivert sind… kann man diesen Hinweis auch irgendwo deaktivieren?