Das Stichwort “Ransomware” ist derzeit in aller Munde und auch an mir geht die Aufgabe nicht vorbei, das Netzwerk meines Arbeitsgebers abzusichern. Aus diesem Grund heute aus aktuellem Anlass eine Anleitung, wie man mittels Gruppenrichtlinien im gesamten Unternehmen wirksam verhindert, dass Ransomware auf den Rechner mittels Makroschädling den PC infiziert.

Makros sind nur ein möglicher Infektionsweg von vielen. Täglich werden neue Wege aufgezeigt.

Aus diesem Grund noch mal der Hinweis, dass nur Backups, welche nicht permanent am PC angeschlossen sind, vor Ransomware schützen können.

Wie vereinheitlicht man die Office-Makro-Sicherheitseinstellungen seiner Anwender mittels zentraler Anpassung der via Gruppenrichtlinie?

-

Herunterladen und Bereitstellen der Gruppenrichtlinie

- Herunterladen der Administrativen Vorlagen für Microsoft Office (In der Regel heutzutage die 64-Bit Version)

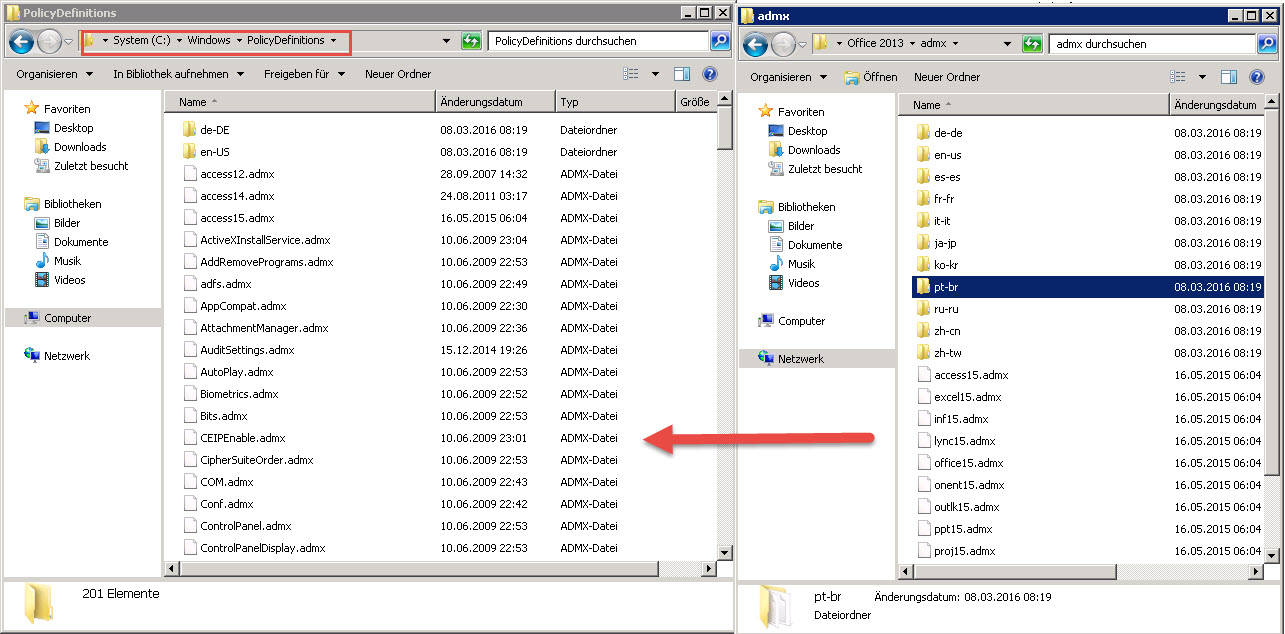

- Nach dem Download führen Sie die heruntergeladenen AdminTemplates_32/64.exe -Dateien aus. Sie werden aufgefordert, ein Verzeichnis zu nennen, wohin Sie die Vorlagendateien entpacken möchten. entpacken Sie die Dateien an einen Ort, an den Sie von Ihrem Domänencontroller aus hinkommen

- Verbinden Sie sich mit Ihrem Domänencontroller und kopieren Sie die Dateien im Verzeichnis admx in das Verzeichnis

%systemroot%\PolicyDefinitions\

Sie brauchen nur die Unterverzeichnisse für de und en, die anderen Sprachen müssen Sie nicht mit kopieren.

-

Konfigurieren der Gruppenrichtlinie

Erstellen Sie in der Gruppenrichtlinienverwaltung eine neue Gruppenrichtlinie für die Office-Sicherheitseinstellungen. Die zugehörigen Makroeinstellungen finden Sie an der folgenden Stelle:

Benutzerkonfiguration\Administrative Vorlagen\[Office-Programm [Version]]

Hier gehen Sie je nach Version wie folgt vor:

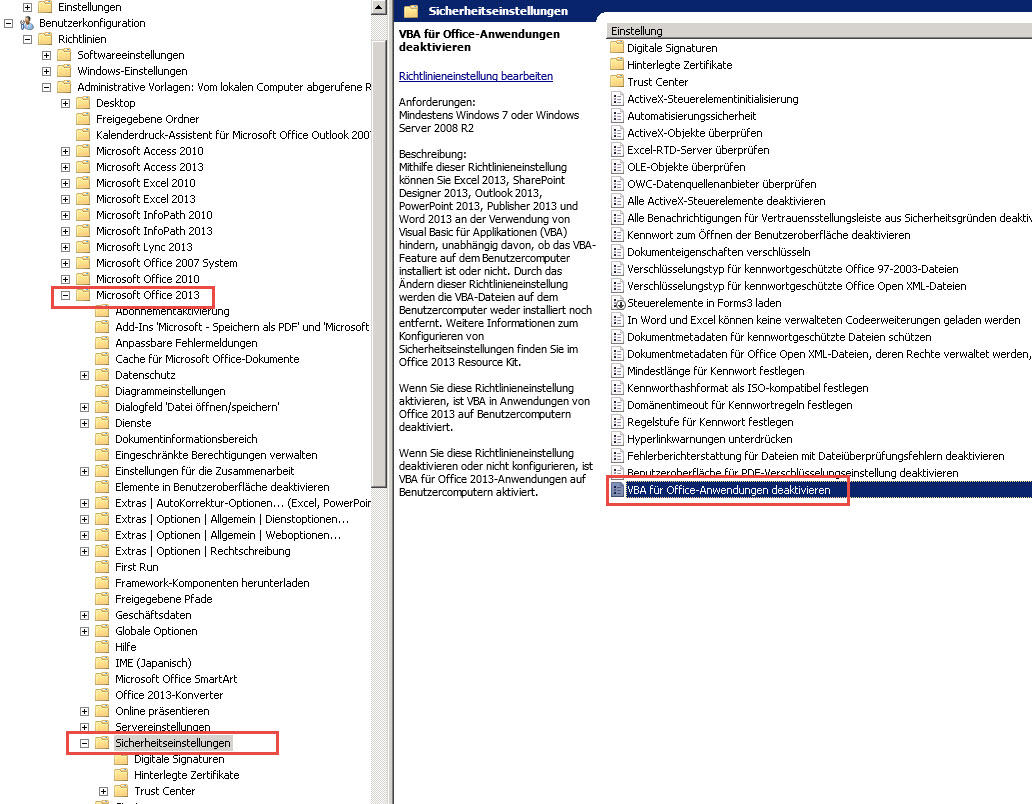

- Office 2013

Hier können Sie gegebenenfalls gleich die komplette VB-Skript-Ausführung deaktivieren:Benutzerkonfiguration \ Administrative Vorlagen \ Microsoft Office 2013 \ Sicherheitseinstellungen \ VBA für office-Anwendungen deaktivieren

Diese Richtlinie schalten Sie auf Aktiviert.

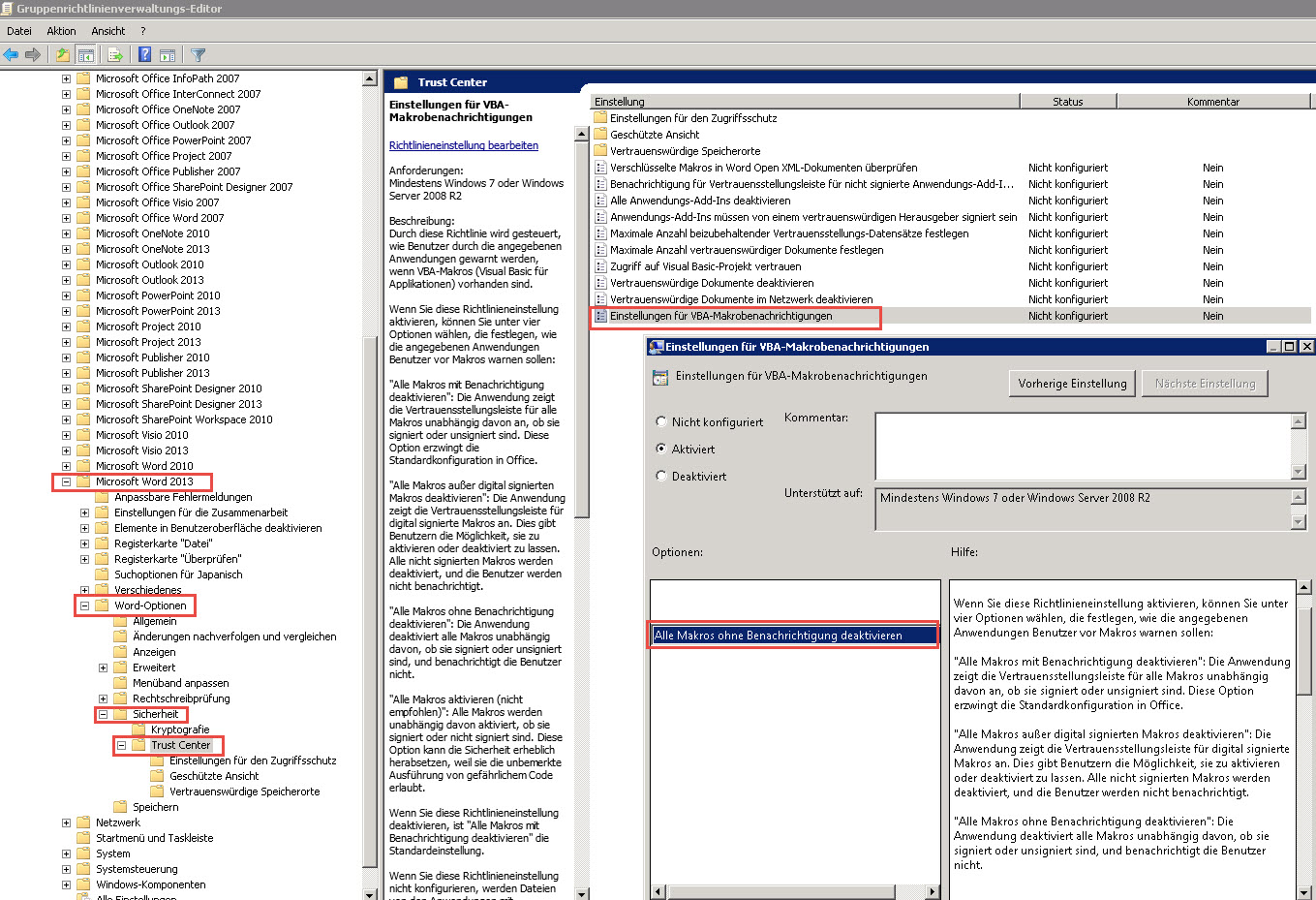

Diese Richtlinie schalten Sie auf Aktiviert. - Beispiel : Word 2013

Benutzerkonfiguration \ Administrative Vorlagen \Microsoft Word 2013 \ Word-Optionen \ Sicherheit \ Trust-Center \ Einstellungen für VBA-Makrobenachrichtigungen

Hier wählen Sie “Alle Makros ohne Benachrichtigung deaktivieren”.Die Einstellungen für die anderen Office-Programme und Word-Versionen befinden sich an den folgenden Stellen:

Hier wählen Sie “Alle Makros ohne Benachrichtigung deaktivieren”.Die Einstellungen für die anderen Office-Programme und Word-Versionen befinden sich an den folgenden Stellen:

| Programm | GPO-Pfad | Einstellung |

|---|---|---|

| Word 2013 | Microsoft Word 2013\Word-Optionen\Sicherheit\Trust-Center | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Word 2010 | Microsoft Word 2010\Word-Optionen-Sicherheit\Sicherheitscenter | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Word 2007 | Microsoft Office Word 2007\Word-Optionen\Sicherheit\Vertrauensstellungscenter | Einstellungen für VBA Makrobenachrichtigungen: Keine Warnungen für alle Makros, aber alle Makros deaktivieren |

| Excel 2013 | Microsoft Excel 2013\Excel-Optionen\Sicherheit\Trust-Center | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Excel 2010 | Microsoft Excel 2010\Excel-Optionen\Sicherheit\Sicherheitscenter | Einstellungen für VBA Makrobenachrichtigungen: Alle Makros ohne Benachrichtigung deaktivieren |

| Excel 2007 | Microsoft Office Excel 2007\Excel-Optionen\Sicherheit\Vertrauensstellungscenter | Einstellungen für VBA Makrobenachrichtigungen: Keine Warnungen für alle Makros, aber alle Makros deaktivieren |

Die GPO-Pfade für die Makro-Einstellungen der in der Tabelle genannten Programme lassen sich ebenfalls ableiten auf Outlook, Access, Powerpoint und all die anderen Office-Programme. Die Pfade unterscheiden sich bei den Versionen zumeist in der unterschiedlichen Übersetzung des “Trust-Centers”.

Vergessen Sie anschließend nicht, die Gruppenrichtlinie mit der richtigen Organisationseinheit in Ihrem Netzwerk zu verknüpfen, damit diese aktiv wird.